CTB Locker - очень хорошо продуманный и опасный вирус. Писать о нем не буду - информации об этом вирусе в интернете очень много.

За последние 3 месяца некоторые наши клиенты поймали этого зверя, несмотря на предупреждения, обновленные корпоративные антивирусы и прочие решения защиты. У некоторых страдала отдельная рабочая машина, у других - сервер терминалов. Но средства резервного копирования всех спасали.

Последнее заражение одного из клиентов привело к потере большого количества данных, а также некоторых резервных копий. Ответственность за это лежала на клиенте - финансирование на расширение сервера резервного копирования не могли выделить пол года. Но суть не в этом. Нам поставили задачу платить создателям вируса (и тут финансирование резко нашлось).

Я не агитирую пользователей сообщества платить злоумышленникам (я противник этого), но, возможно, этот небольшой мануал кому-то поможет.

Далее я опишу пошагово, как платил плохим людям за расшифровку клиентских данных.

1. Итак, мы попали. Заразился компьютер пользователя (как заразился - пока еще выясняем; антиспам есть, антивирус есть, права пользователей урезаны). По сети вирус зашифровал файловый сервер, диск которого был подключен пользователю как сетевой. Вирус зашифровал те папки на сервере, на которые были права на запись данному пользователю. Также были зашифрованы локальные диски на компьютере пользователя.

2. Когда вирус закончил шифрование - выдал пользователю баннер. Нам было предложено расшифровать данные за 3.5 биткоина, что составляет приблизительно 805$. На принятие решения нам дали 90 часов.

3. На локальном диске в папке Документы были найдены инструкции как действовать.

Нам было предложено сходить в Tor-сеть и ввести на сайте злоумышленников публичный ключ с этого текстового файла. Увы, скриншота сайта я не сделал, сайт открывается очень редко и ничего нового я там не увидел. На сайте продублирована информация с баннера на рабочем столе пользователя: информация о сумме выкупа, ссылки на сайт, где можно купить биткоины, номер кошелька куда переводить и т.д., а также предложение расшифровать два файла размером до 1 мегабайта каждый в доказательство возможности расшифровки.

4. Перед началом всех работ зараженный компьютер пользователя и файловый сервер были изолированы в отдельную сеть с отдельным выходом в интернет. Проверил доступность сетевого диска. Все ОК. Начинаем.

5. Поиск биткоинов. Я до этого не покупал биткоины. Сайты предложенные злоумышленниками для покупки биткоинов нам не подходили. Нам надо купить крипто-валюту платежной картой украинского банка (создал виртуальную карту). Пошел искать способы покупки крипто-валюты. На просторах интернета был найден украинский сайт покупки-продажи биткоинов.

A) регистрируемся на сайте (при регистрации указывайте свой мобильный - на него будут приходить подтверждения транзакций), вносим UAH на счет.

B) Покупаем биткоины за гривны.

C) Переводим биткоины на кошелек, указанный злоумышленниками. Обратите внимание - на комиссию bitcoin-сети.

Подтверждаем транзакцию через СМС с телефона, указанного при регистрации на сайте. Транзакция заняла около 10-15 минут.

6. Ожидание. Итак, мы выполнили все условия злоумышленников. Что делать дальше? Сайт в сети Tor по прежнему не доступен. Как оказалось - нас не обманули. Банер на компьютере пользователя сменился с требования денег на информацию и том, что наша информация сейчас расшифровывается. Все произошло автоматически.

7. Расшифровка длилась около 2-х часов. Проверяем файловый сервер - все на месте, все отлично расшифровалось. Баннер предлагает нам сделать Rescan в том случае, если мы забыли перед началом расшифровки подключить сетевой диск или вставить USB Flash/HDD, который тоже был ранее зашифрован. Или нажать Close и он себя удалит с компьютера.

8. Делаем резервную копию файлового сервера (снова финансирование быстро нашлось на расширения пространства для резервных копий).

9. Подключаем файловый сервер назад в сеть пользователям. Компьютер пользователя форматируем, устанавливаем Windows и т.д.

10. Задумываемся о смене антивируса.

Надеюсь эта публикация кому-то помогла. Или, как минимум, напомнила о важности резервного копирования и свежих баз антивирусов.

В Интернете распространяется обновленная версия «лукового» трояна-вымогателя, о котором многие читатели уже могли слышать под именем CTB-Locker или Citroni .

Как его ни называй, CTB-Locker - это программа-вымогатель, общим принципом своей работы похожая на . Зашифровав данные на ПК пользователя - например, документы и фотографии, зловред требует выкуп за расшифровку данных.

Аббревиатура CTB в названии зловреда означает Curve Tor Bitcoin. Первое слово сообщает о том, что вымогатель использует нестандартный алгоритм шифрования (Elliptic Curve Diffie-Hellman). Второе: управляющие сервера зловреда спрятаны в анонимной . Наконец, третье: выкуп у своих жертв киберзлодеи требуют в .

CTB-Locker - очень серьезная угроза и один из самых сложных из существующих блокировщиков-шифровальщиков

«Сокрытие управляющих серверов в анонимной сети Tor усложняет розыск киберпреступников, а нестандартные схемы криптографии делают невозможной расшифровку файла, даже если перехватить трафик между троянцем и управляющим сервером, - говорит Федор Синицын, старший аналитик «Лаборатории Касперского». - Все это делает CTB-Locker очень серьезной угрозой и одним из самых сложных из существующих блокировщиков-шифровальщиков».

Новая версия трояна, занесенного в антивирусную базу «Лаборатории Касперского» под именем Trojan-Ransom.Win32.Onion, получила несколько интересных новых возможностей.

- «Первые 5 файлов бесплатно»: в качестве демонстрации троян позволяет расшифровать пять файлов без оплаты выкупа .

- Вымогатель локализован на трех новых языках: немецким, итальянским и голландским.

- CTB-Locker стало сложнее изучать, поскольку зловред получил новые свойства, мешающие специалистами работать с ним.

- Помимо прямого подключения через Tor, троян теперь умеет общаться с управляющими серверами через один из шести веб-сервисов, перенаправляющих запросы из открытого интернета в Tor.

Лучший (и в основе своей бесплатный) способ борьбы с программами-вымогателями - это проводить резервное копирование всех ценных файлов не реже чем раз в неделю, а также регулярно проверять, в рабочем ли состоянии резервные копии. также поможет защитить ваши файлы. Кроме того, следует убедиться, что были установлены все обновления.

Лучший способ защититься от #ransomware - сделать #backup ВЧЕРА

Tweet

Если ваш компьютер уже заражен, то без ключа, единственная копия которого хранится у преступников, восстановить зашифрованные трояном файлы невозможно. Конечно, вы можете заплатить выкуп, но нет никакой гарантии, что вымогатели любезно пришлют в ответ ключ для расшифровки файлов. Кибервымогательство уже стало серьезным, массовым видом бизнеса, и с приходом «Интернета вещей» ситуация, скорее всего, только ухудшится.

На данный момент в Kaspersky Security Network зарегистрирована 361 попытка заражения, в основном в России и на Украине. Функция «Мониторинг активности» (System Watcher) в решениях «Лаборатории Касперского» включает специальную защиту от трояна, описанного в этой статье, и других подобных ему зловредов. Как только подозрительная программа получает доступ к файлам пользователя, «Мониторинг активности» немедленно создает защищенную локальную копию файла. Поэтому не следует отключать этот компонент. И на всякий случай, пока вы не заразились, убедитесь, что он включен, - прямо сейчас.

Очень актуальный совет: как защититься от вирусов-шифровальщиков -

Новой мобильной угрозы, малвари DoubleLocker. Вредонос, как и многая другая малварь, эксплуатирует легитимную функциональность Accessibility service и повторно активируется при каждом нажатии кнопки «Домой».

DoubleLocker построен на базе кода известного банкера Svpeng. Тем не менее, пока у него отключены функции, предназначенные непосредственно для сбора банковских данных пользователей. Вместо этого DoubleLocker оснащен сразу двумя инструментами для вымогательства: он может изменить PIN-код устройства на произвольный, а также шифрует найденные данные. По словам специалистов ESET, такое сочетание функций в экосистеме Android наблюдается впервые.

Распространяется DoubleLocker «классическим» способом: преимущественно под видом Adobe Flash Player через скомпрометированные сайты. После запуска малвари на устройстве пользователя, приложение предлагает активировать службу специальных возможностей (Accessibility service). Получив необходимые для работы разрешения, DoubleLocker получает права администратора и устанавливает себя как лаунчер по умолчанию.

«Самоустановка в качестве лаунчера по умолчанию повышает сохранность вредоносного ПО на устройстве, – комментирует Лукас Стефанко, вирусный аналитик ESET, обнаруживший DoubleLocker. – Каждый раз, когда пользователь нажимает кнопку «Домой», вымогатель активируется и снова блокирует экран планшета или смартфона».

После выполнения на устройстве DoubleLocker использует два веских аргумента, чтобы убедить пользователя оплатить выкуп.

Во-первых, он изменяет PIN-код планшета или смартфона, что препятствует использованию устройства. В качестве нового PIN задается случайное значение, код не хранится на устройстве и не отправляется куда-либо вовне, поэтому ни сам пользователь, ни специалист по безопасности не сможет его восстановить.

Во-вторых, DoubleLocker – это один из немногочисленных мобильных вредоносов, который действительно шифрует все файлы в основном хранилище устройства. Для этого малварь использует алгоритм шифрования AES и добавляет к файлам расширение.cryeye. К сожалению, расшифровать пострадавшие данные пока не представляется возможным.

Сумма выкупа составляет 0,0130 биткоина (около 4000 рублей), и в сообщении злоумышленников подчеркивается, что оплата должна быть произведена в течение 24 часов. Если выкуп не будет перечислен, данные останутся зашифрованными.

Чтобы избавиться от DoubleLocker, специалисты ESET рекомендуют принять следующие меры:

- Нерутованное устройство , на котором не установлено решение для управления мобильным устройством, способное сбросить PIN-код: единственный способ избавиться от экрана блокировки – сброс до заводских настроек.

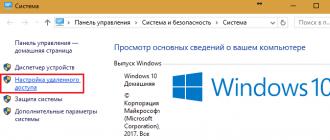

- Рутованное устройство : пользователь может подключиться к устройству через ADB и удалить файл, в котором хранится PIN-код. Для этого необходимо включить отладку устройства (Настройки – Параметры разработчика – Отладка USB). Экран блокировки будет удален, и пользователь вернет доступ к устройству. Затем, работая в безопасном режиме, пользователь сможет деактивировать права администратора устройства для малвари и удалить ее. В некоторых случаях требуется перезагрузка устройства.

Однако все это, к сожалению, не поможет расшифровать пострадавшие данные, как уже было упомянуто выше.

Троянец-вымогатель, блокирующий мобильные Android-устройства и требующий оплату за их разблокировку. Распространяется под видом системного обновления.

После запуска вредоносная программа имитирует процесс обновления, пытается получить доступ к функциям администратора мобильного устройства, удаляет свой значок с главного экрана и ждет указаний злоумышленников.

|

|

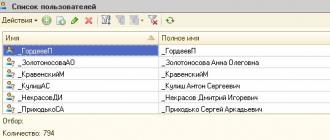

Интерфейс управления

Управление троянцем осуществляется при помощи СМС-сообщений, содержащих следующие команды:

- set_lock – заблокировать устройство;

- set_unlock – разблокировать устройство;

- send_sms – отправить СМС-сообщение;

- send_all – отправить СМС-сообщение всем контактам из телефонной книги;

- set_admin – задает телефонный номер, на который отправляются сообщения с отчетами;

- gitler_dead – произвести самоудаление;

- set_filtr – установить фильтр для перехвата входящих сообщений;

- set_url – изменить адрес управляющего сервера на указанный в параметре команды.

Блокировка мобильного устройства

После получения команды set_lock, либо поступления директивы с управляющего сервера http:// tz.in/mod_admin/ Android.Locker.38.origin блокирует мобильное устройство сообщением с требованием выкупа.

Если владелец Android-устройства пытается отозвать у вредоносной программы права администратора, троянец блокирует экран при помощи стандартной системной блокировки режима ожидания и после его разблокировки пользователем демонстрирует ложное сообщение с угрозой удаления всех имеющихся данных.

При нажатии на кнопку ОК Android.Locker.38.origin снова переводит устройство в режим ожидания и устанавливает пароль 12345 на разблокировку экрана.

Функционал СМС-бота

Выполняя поступающие в СМС команды, троянец может произвести отправку различных сообщений, в том числе и всем имеющимся в телефонной книге контактам.

- Если мобильное устройство функционирует в штатном режиме, загрузите и установите на него бесплатный антивирусный продукт Dr.Web для Android Light . Выполните полную проверку системы и используйте рекомендации по нейтрализации обнаруженных угроз.

- Если мобильное устройство заблокировано троянцем-вымогателем семейства Android.Locker (на экране отображается обвинение в нарушении закона, требование выплаты определенной денежной суммы или иное сообщение, мешающее нормальной работе с устройством), выполните следующие действия:

- загрузите свой смартфон или планшет в безопасном режиме (в зависимости от версии операционной системы и особенностей конкретного мобильного устройства эта процедура может быть выполнена различными способами; обратитесь за уточнением к инструкции, поставляемой вместе с приобретенным аппаратом, или напрямую к его производителю);

- после активации безопасного режима установите на зараженное устройство бесплатный антивирусный продукт